-

振东集团的”本草革命”:让中药材跳出药罐子,闯出大健康新天地

发布时间:2025/06/10

红球纷飞传三晋,大爱无边漫九州。5月25日,由中国红十字会总会主办,山西振东健康产业集团赞助的“红气球挑战赛”(晋中站)在山西省高校新区(山西大学城)鸣笛开赛。该赛事汇聚了来自全国各地及山西大学城高校的...

-

2025中美领衔世界级艺术名家 ——赵玉林精品展播

发布时间:2025/01/17

赵玉林,笔名三友,内蒙古包头市美术家协会副主席,草原书画院院长,中国美协内蒙古分会会员,台北故宫书画院名誉院长,中华国礼书画家,国家博物馆画廊特邀书画家。作品入选《中国当代国际书画家年鉴》,在中国书画研究...

-

腾讯创作者生态的前车之鉴,能否支撑《元梦之星》逐梦UGC?

发布时间:2023/09/24

近期,腾讯以“天美乐园”的特别形式公布了新作《元梦之星》,宣告正式入主派对游戏赛道。过去,派对游戏在国内市场份额较小,直到《糖豆人》《香肠派对》《蛋仔派对》等作品引发用户和市场的高度关注,整个赛道才...

-

普悦智能,专注净水,为渠道经销搭载新引擎!

发布时间:2023/08/28

稳步推进:祝贺普悦智能(北京联营公司)第一轮股东入股签约圆满成功! 2023年8月18日,浙江普悦智能科技有限公司北京联营公司——北京普悦京允智能科技有限公司在总经理宋玉财的热忱推进下,成功签约了五名销售/服...

-

英国与快速反应小组一起抗击冠状病毒

发布时间:2020/04/01

英国政府宣布了新的措施,以打击虚假的COVID-19在线信息的传播,包括建立专门的专家小组来处理错误信息。 新成立的快速反应小组将在英国内阁办公室内部运作,并将研究应对互联网上“有害叙述”的方法-解决“...

-

微软即将吸引消费者-但Skype仍将保留

发布时间:2020/03/31

微软今天宣布,今年晚些时候,它将推出Teams的基本消费版,即类似于Slack的文本,音频和视频聊天应用程序。就像Microsoft所喜欢的,您的个人生活团队将使用许多工具,这些工具将使家庭和小组更轻松地组织...

-

安全漏洞暴露了共和党选民公司的内部应用代码

发布时间:2020/03/31

一家专供共和党政治运动使用的选民联系和拉票公司,错误地在其网站上留下了未经保护的应用程序代码副本,供任何人找到。 Campaign Sidekick公司通过iOS和Android应用程序帮助共和党竞选活动布署其选区,这...

-

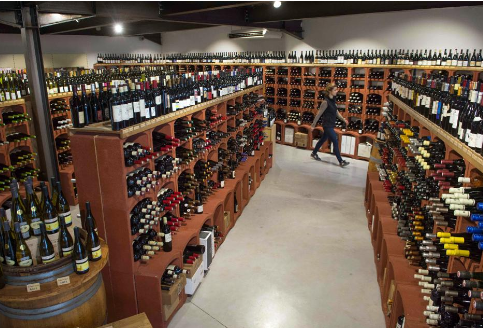

在宾夕法尼亚州,州酒商店仍然关闭,人们越来越口渴

发布时间:2020/03/31

随着美国人渴望长时间的自我隔离,白酒业务的销量激增。根据尼尔森(Nielsen)的数据,到3月中旬,这一增长已经比去年同期高出26%以上。但是,联盟中至少有一个州与这种趋势背道而驰,而且与消费者的意愿无...

抵御固件攻击

发布时间:2019/12/05 新闻 浏览次数:978

恶意攻击者正越来越多地挖掘低于操作系统的计算堆栈。越来越多的威胁寻求将恶意软件修改或注入系统的BIOS / UEFI固件,以期窃取数据,身份和特权。

是什么使固件植入具有如此潜在的危险-并吸引不良行为者?企业和行业供应商如何降低这种复杂的新攻击面和环境带来的风险?

不断上升的威胁掩盖了传统防御

根据NIST国家漏洞数据库,在过去三年中,固件漏洞的数量增长了近五倍。公共网络上的移动和远程工作者可能特别脆弱;与使用非公司设备的用户相同。在咖啡店的笔记本电脑上看到有人的地方,固件攻击者会看到地下室打开到数据ATM的窗口。

不幸的是,传统的防病毒程序,安全实践和威胁系统模型可能无法检测到这些固件漏洞。为了抵御巨大的风险,各种规模的企业都需要将端点PC硬件和固件的保护以及网络和软件安全放在首位。

有效的保护需要协调多个硬件,软件,固件产品,保护和供应商。整体方法是关键,而硬件起着关键作用。 ABI研究总监Michela Menting说:“虽然可以用软件实现,但只有通过专用硬件,信任的根基才是真正不变的。”

风险很高:许多关键的公司数据驻留在不受保护的台式机和笔记本电脑上;大约61%的数据泄露涉及凭证或网络钓鱼被盗。

基金会:对敌人的深刻理解

固件攻击会在PC或设备启动之前对其造成危害。他们通过在系统启动之前和运行期间将恶意软件注入控制硬件的低级代码中来实现。一旦到位,恶意代码就可以修改和破坏固件,目标OS组件,访问高级软件等等。目标是基本输入输出系统(BIOS)和更新的统一可扩展固件接口(UEFI)。

固件黑客可以通过多种途径进入您的设备和组织。恶意软件,rootkit和bootkit是流行的交付机制。感染的USB和设备是另一个。合法设备制造商的驱动程序和固件也受感染。但是不需要物理访问:恶意代码可以通过Wi-Fi,以太网,蓝牙-任何类型的网络连接远程传递,包括仅检查固件的更新版本。

由于多种原因,这些攻击可能很危险。由于他们在系统的地窖深处进行肮脏的工作,因此很难发现固件黑客。它们通常是持久性的;一旦到位,它们就会造成持续的伤害。它们是偷偷摸摸的,能够搭载,感染或替换所需的合法固件更新,例如,修复错误。而且它们具有弹性,可以防止重新安装操作系统甚至硬盘驱动器。

但也许最不祥的是,他们没有发现,访问,监视,窃取,更改和销毁个人和企业数据的能力,而现代数据是现代领域的精髓。这是为什么和为什么:固件访问硬件组件,操作系统本身使用它们来存储关键机密和数据:Windows身份验证,单点登录令牌,Windows Hello,您的指纹,虚拟可信平台模块,仅举几例。任何访问这些内容的人基本上都可以是您。这意味着他们不仅会对您的最终用户数据,而且会对您使用这些东西访问的公司资源造成破坏性的事情。

为什么现在采取行动至关重要

几项更广泛的趋势和发展放大了更好地管理不断扩大的固件利用和攻击范围的重要性和紧迫性。

复杂的新变化。固件攻击并不新鲜。自勒索软件,蠕虫,僵尸网络和特洛伊木马以来,它们就鲜为人知,自1980年代中期以来就已经存在。改变之处在于它们的易用性,复杂性和多样性。

例如,去年秋天,安全研究人员做出了一个令人震惊的发现:Lojack防盗软件已经被臭名昭著的俄罗斯网络间谍组织Fancy Bear武装。以固件(UEFI / BIOS)实现的“木马”版本重命名为LoJax,将其自身注入到受影响设备的启动例程中。在那里,一个模块模仿了合法的固件,阻止了重新安装操作系统或更换硬盘驱动器的过程,从而阻塞了系统,窃取了数据或获得了未经授权的访问。这是第一个“在野外”发现的UEFI rootkit,并且是聪明的,恶魔般的突变的一个很好的例子。安全专家称此事件为全球组织和行业供应商敲响了警钟。

扩大采用范围。固件漏洞已成为现代黑客工具库中越来越多的部分-不仅限于政府。固件和硬件安全研究人员Eclypsium指出:“攻击趋势和恶意软件几乎总是最终会向低端市场发展,从国家运营商到有组织犯罪,再到不太成熟的犯罪集团再到小子脚本。” “原本是APT(高级持续威胁)运动的一部分,在数月甚至数年内就变得司空见惯。”随着网络攻击变得越来越复杂,曾经困难重重的方法也变得更加精简和可用。

更多流动工作者。如今,越来越多的人在办公室外工作并远程登录。实际上,全球有70%的人每周至少在异地工作一次。自2005年以来,在家中的常规工作增长了159%,比其他劳动力快11倍多,比自雇人士快近50倍。

这些转变使越来越多的人部署在本地防火墙和其他保护之外。不幸的是,许多IT部门仍然只能使用有限的方式来评估和保护自己不拥有的网络和设备。这使得具有更高级别安全保证的PC对于保护办公室内或办公室外的最终用户数据和公司资源至关重要。

伤害增加。一家美国公司发生数据泄露的平均成本已增至819万美元。该数字包括与时间和精力有关的直接和间接费用,由于宣传不佳而引起的客户流失以及监管罚款。

准备不足。固件安全性被广泛忽略。 ISACA发现普遍缺乏计划和准备,只有8%的受访者表示其组织已准备好应对固件漏洞和漏洞利用。通常,可见性是有限的,修补缓慢且手动,并且不存在预防措施。响应几乎没有更好的结果:Ponemon Institute调查的全球企业中有77%缺乏始终如一的网络安全事件响应计划。

新威胁需要新防护

显然,固件攻击构成了一个复杂且不断增长的挑战。目前,传统的软件保护软件模型可能根本无法跟上对数字安全性,安全性和隐私性的不断威胁。不得已的传统解决方案-淘汰并更换整个主板-并非最佳选择

第一产业供应商和政府在对抗基于硬件的攻击方面起着领导作用。值得注意的计划和小组包括统一可扩展固件接口论坛,零项目,CERT,网络安全和基础设施安全局(CISA)和Open SSH项目等。

在行业层面,广泛的生态系统合作已经产生了创新的新安全技术,其超越了软件和基于人的方法。

一个典型的例子是英特尔硬件盾。它仅在Intel vPro平台上可用,是固定在硬件中的一系列技术。该解决方案可在多个级别上起作用,以帮助减少平台攻击面。

首先,通过锁定和管理内存使用情况来加固BIOS / UEFI固件。本质上,该系统在带锁的房间中以裸机引导。这样做有助于降低将经过修改或新的恶意代码注入系统管理模块(SMM)的风险。其次,它通过降低BIOS / UEFI固件中的漏洞可能被恶意软件用来对OS发起攻击的风险来帮助增强OS。第三,它通过可选的硬件到软件报告功能,有助于在运行时对平台状态进行更可靠和可验证的评估。

在操作系统方面,Microsoft宣布了满足设备要求的安全核心PC,可以隔离固件和操作系统,以防止(而不是检测)操作系统攻击。受保护的核心PC支持System Guard安全启动,该功能使用信任度量的动态根,并满足设备的其他Windows要求。

同样,在设备方面,OEM厂商也正在采取重要措施,通过Dell SafeBIOS,HP Sure Start和Lenovo Think Shield等解决方案更好地保护用户。英特尔硬件盾与OEM解决方案一起使用可帮助保护BIOS并锁定敏感信息。

生态系统与企业:迈向安全的步骤

对于其他OEM,OSV,系统集成商,企业和其他行业参与者而言,也应采取措施保护其客户和员工。

保持所有软件为最新。软件在不断变化;业界定期发现新的安全问题。保持最新的操作系统,内核,第三方库(开放源代码和封闭源代码)以及虚拟机和容器的软件是基本但至关重要的。

采用最佳实践进行开发和运营。其中包括使用维护良好且信誉良好的库,仔细评估开源软件包以及设计体系结构以分离秘密数据和用户数据。其中许多还有助于抵御旁通道攻击。

评估风险。基本分析可以帮助您了解敏感数据可能遭受基于固件的攻击。

攻击问题的根源

就像喷洒裸露的叶子并不能保护根一样,保护硬件和固件基础也需要深层处理。最终用户需要高性能,响应迅速的设备,这些设备可以评估和维护软件,固件和硬件的完整性。

尽管与后端基础架构相比,PC的投资可能较小,但它们对安全性至关重要。基于硬件的安全性(硬件内置的功能)为业务设备,身份,应用程序和数据提供了重要的保护层。具有前瞻性的买卖双方将继续致力于领先于危险和深刻的固件网络威胁。

赞助文章是由公司付费或与VentureBeat有业务关系的公司制作的内容,并且始终带有明确的标记。我们编辑团队制作的内容绝不会受到广告商或赞助商的任何影响。